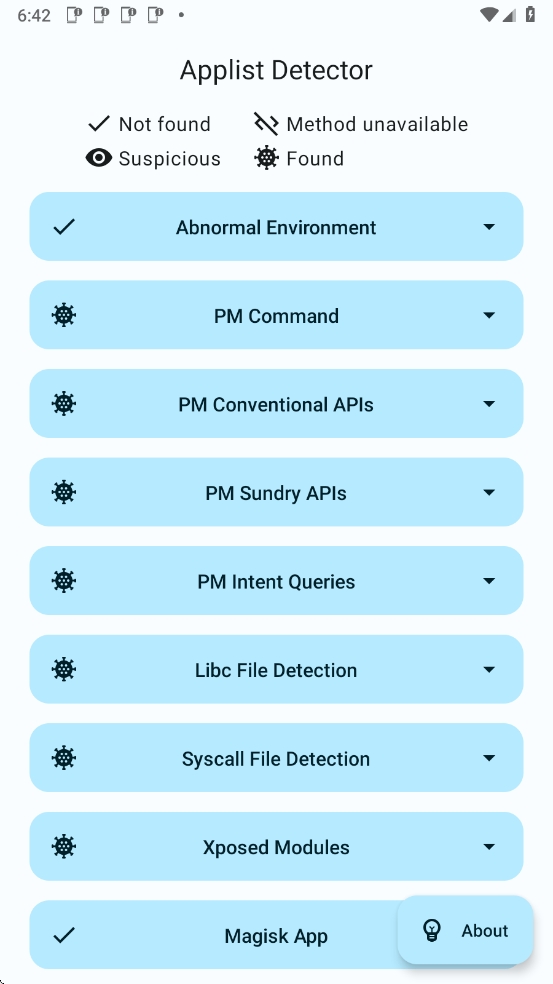

ApplistDetector V2.4 检测 Root 原理与应对方案

一、ApplistDetector V2.4 核心检测逻辑

二、绕过 ApplistDetector 检测的方案

三、技术实现细节

四、注意事项

总结

产品展示

获取资源前请仔细阅读一下声明:

重要提示

如有解压密码: 看下载页、看下载页、看下载页。

源码工具资源类具有可复制性: 建议具有一定思考和动手能力的用户购买。

请谨慎考虑: 小白用户和缺乏思考动手能力者不建议赞助。

虚拟商品购买须知: 虚拟类商品,一经打赏赞助,不支持退款。请谅解,谢谢合作!

声明: 本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。