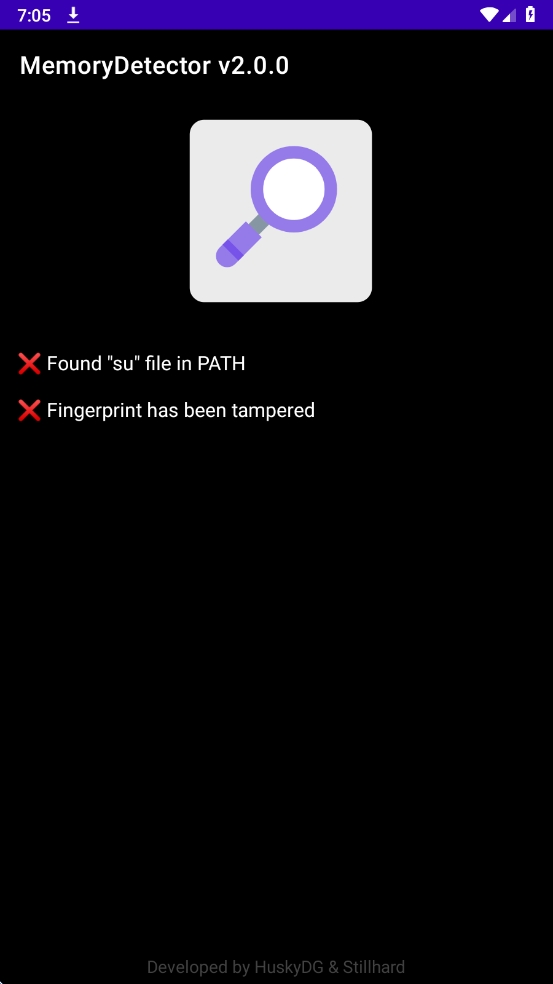

MemoryDetector_2.0.0 手机 Root 环境检测解决方案

若您在使用 MemoryDetector_2.0.0 时遇到 Root 环境检测问题(如功能限制、无法运行等),以下是其可能的检测机制及应对方法:

该工具可能通过以下方式检测 Root 环境:

-

文件与目录扫描

- 检查

/system/bin/su、/system/xbin/su、/data/adb/magisk 等 Root 相关文件或目录。

- 扫描是否存在

busybox 或其他特权工具(如 SuperSU)。

-

系统属性检测

- 读取

ro.debuggable、ro.build.tags(如 test-keys 标记)等属性判断系统是否为开发版或非官方版本。

- 检查

ro.product.model 等参数识别模拟器或虚拟环境。

-

应用与进程检测

- 检测已安装应用包名(如

com.topjohnwu.magisk、de.robv.android.xposed.installer)。

- 扫描进程中是否存在

magiskd、supersu 等 Root 管理进程。

-

权限与行为分析

- 尝试执行敏感操作(如写入

/system 分区),通过返回码判断是否具备 Root 权限。

- 监测应用是否调用

Runtime.exec("su") 等特权接口。

-

深度检测(如 C++ 层检测)

- 通过 JNI 调用直接访问硬件或底层系统接口,检测设备信息的一致性(如 Android_ID、IMEI 是否被篡改)。

- 步骤:

- 安装 Magisk Manager,启用 Magisk Hide 功能。

- 在 Magisk Hide 列表中勾选 MemoryDetector_2.0.0,并隐藏

magisk 相关文件。

- 安装 Shamiko 模块(Magisk 官方反检测模块),进一步绕过检测。

- 工具推荐:

- Parallel Space:支持多开并自动隐藏 Root。

- VirtualXposed:配合

RootCloak 模块隐藏 Root 状态。

- 操作:

- 在虚拟环境中安装 MemoryDetector_2.0.0。

- 通过模块(如

RootCloak)隐藏 Root 相关文件和进程。

- Xposed 模块:

- RootCloak:隐藏 Root 状态和 Magisk 相关文件。

- EdXposed:替代 Xposed,支持安卓 11+。

- 通用工具:

- LSPosed(LSP 框架):通过反射技术绕过检测。

- 通过

adb shell 执行以下命令临时修改属性:

settings put global hidden_api_policy_pre_p_apps 1

settings put global hidden_api_policy_p_apps 1

- 风险:可能导致系统不稳定或被应用识别。

- 使用

隐藏应用列表 工具(如 Applist Detector)隐藏 Magisk、Xposed 等敏感应用的包名。

- 操作:

- 在 Magisk 中安装

随机包名模块,修改敏感应用的包名。

- 在

隐藏应用列表 中添加 MemoryDetector_2.0.0,避免其扫描到敏感应用。

-

法律与合规风险:

- 绕过 Root 检测可能违反 MemoryDetector_2.0.0 的用户协议,导致账号封禁。

- 下载或使用破解版应用存在安全风险(如恶意软件)。

-

深度检测的应对:

- 若应用通过 C++ 层检测设备信息,需配合 虚拟框架(如 VirtualXposed)或 系统级伪装工具(如太极阳)进行底层数据修改。

-

版本适配问题:

- 不同版本的 MemoryDetector_2.0.0 检测机制可能不同,需尝试多种方法。

- 若更新后检测失效,需重新配置隐藏方案。

MemoryDetector_2.0.0 的 Root 检测结合了文件扫描、属性检查和深度行为分析,建议优先使用 Magisk Hide + 虚拟环境 + 反检测模块 的组合方案。若需绕过 C++ 层检测,可尝试系统级伪装工具。但需注意合法使用,避免因违反协议导致风险。

获取资源前请仔细阅读一下声明:

重要提示

如有解压密码: 看下载页、看下载页、看下载页。

源码工具资源类具有可复制性: 建议具有一定思考和动手能力的用户购买。

请谨慎考虑: 小白用户和缺乏思考动手能力者不建议赞助。

虚拟商品购买须知: 虚拟类商品,一经打赏赞助,不支持退款。请谅解,谢谢合作!

声明: 本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。